Los “infostealers” emergen como amenaza principal para cualquier organización

El informe de Check Point Software para 2025 muestra un panorama de ciberseguridad marcado por la sofisticación y la inteligencia artificial.

Check Point Software ha publicado la edición del informe “State of Cyber Security 2025”, que ofrece una visión exhaustiva de las principales amenazas, tendencias emergentes y recomendaciones para los responsables de seguridad de la información.

Presentado en el tradicional encuentro anual con los medios de comunicación, el estudio revela un panorama de ciberseguridad global y regional marcado por una creciente sofisticación de los ataques, impulsada en gran medida por los avances en inteligencia artificial y la expansión de la infraestructura en la nube en sus distintas modalidades.

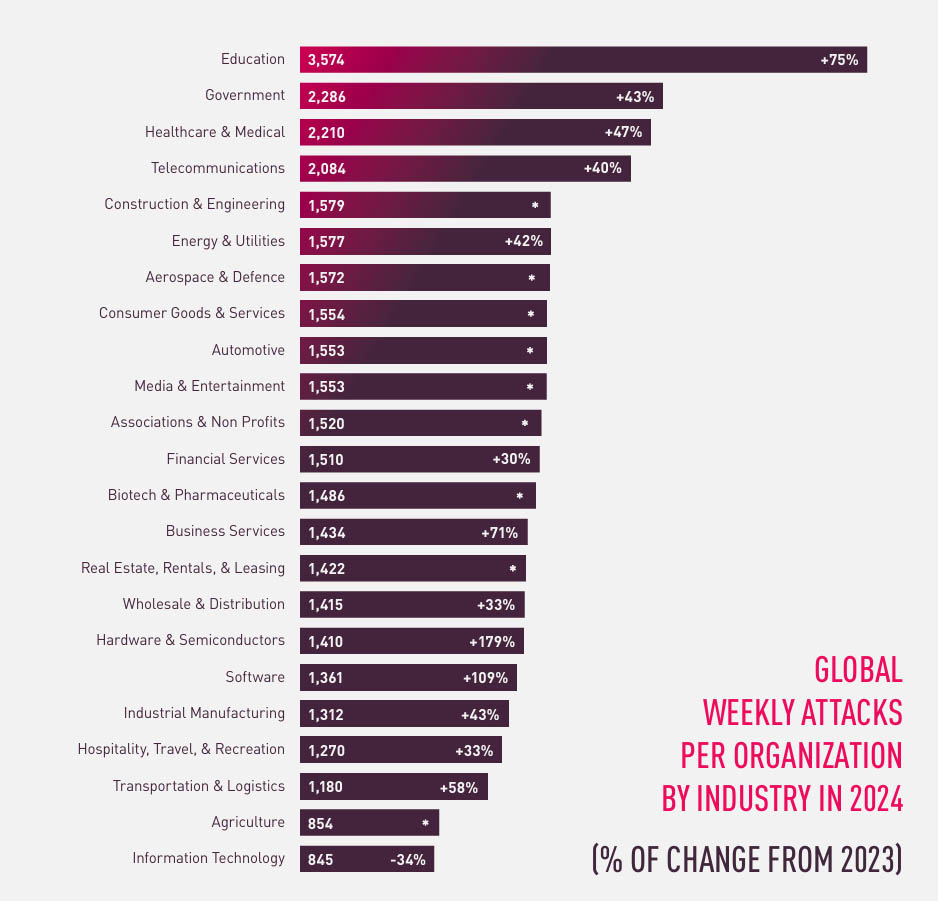

Mario García, director general para España y Portugal de Check Point; y Eusebio Nieva, director técnico para España y Portugal de Check Point; han desgranado las principales conclusiones encontradas en el completo estudio que ha realizado el fabricante, que destaca cómo los avances tecnológicos de 2024 han mejorado la vida cotidiana, pero también han beneficiado a los ciberdelincuentes. Esto se traduce en un aumento significativo de los intentos de ataque a nivel global, con un promedio de 1.673 ataques semanales por organización, un 44% más que en 2023.

En el ámbito ibérico, la situación es igualmente preocupante. Los datos obtenidos para esta región revelan un promedio aún mayor, con 1.919 ciberataques semanales por empresa en los últimos seis meses, superando ligeramente la media mundial. Este incremento, comparado con los 1.133 ataques semanales que destacaba la edición 2023 del informe ibérico, subraya la creciente frecuencia y sofisticación de las amenazas en la región.

Las amenazas clave para 2025

El informe global identifica una serie de amenazas clave que se espera que marquen el panorama de la ciberseguridad en 2025, tal y como relataba Nieva:

* Tácticas de IA para la desinformación: Se señala cómo la IA se utilizó para influir en aproximadamente un tercio de las elecciones globales a través de campañas de desinformación.

* Aumento de los ataques de “infostealers”: Se registró un aumento del 58% en los ataques de robo de información, denominados infostealers, con un enfoque particular en la obtención de acceso a redes corporativas. Estos “ladrones de información” se han convertido en una amenaza importante tras el declive de las grandes botnets, ofreciendo a los ciberdelincuentes una forma eficiente de robar credenciales y tokens de sesión, facilitando el fraude financiero, el robo de identidad y sirviendo como punto de entrada a redes corporativas. El mercado de “logs” robados por infostealers es robusto y competitivo, alimentando un amplio ecosistema de cibercrimen.

* Evolución del ransomware: Los ataques de ransomware están cambiando de táctica, pasando del cifrado de datos a la extorsión por exfiltración de información, lo que simplifica las operaciones de los atacantes y dificulta la detección. El sector de la salud se ha convertido en el segundo más atacado por el ransomware. A pesar de los esfuerzos de las fuerzas del orden, que llevaron al desmantelamiento de grupos importantes como LockBit y ALPHV, nuevos actores como RansomHub han emergido rápidamente.

* Vulnerabilidades en redes híbridas: La integración de redes locales y la nube facilita el movimiento de datos entre ambos entornos, lo que es aprovechado por los atacantes.

Aumento de ataques a la cadena de suministro de hardware y software: Este ámbito también experimentó un importante aumento en el número de ataques.

La IA, ¿un arma de doble filo en la ciberseguridad?

Tanto el informe global como el ibérico coinciden en señalar que la inteligencia artificial representa un arma de doble filo en el ámbito de la ciberseguridad. Si bien la IA es una herramienta cada vez más crucial para la defensa empresarial al permitir la detección y mitigación de amenazas sofisticadas, también está siendo utilizada por los ciberdelincuentes para generar ataques más convincentes, automatizados y difíciles de detectar.

“Esto incluye la creación de correos electrónicos de phishing y suplantaciones de identidad más creíbles, así como la manipulación de contenido en redes sociales”, reseñaba el CTO de Check Point para España y Portugal.

A pesar de los riesgos, la IA también ofrece soluciones innovadoras, como los copilotos en los Centros de Operaciones de Seguridad (SOC) que ayudan a analizar grandes volúmenes de datos en tiempo real para predecir ataques y mejorar la capacidad de respuesta. El informe destaca la alta adopción de herramientas impulsadas por IA por parte de las empresas.

El auge de los “infostealers” y su impacto

Como adelantamos en líneas anteriores, el informe global dedica una sección importante al crecimiento de los infostealers. Estos programas maliciosos están diseñados para extraer de forma encubierta datos sensibles de sistemas comprometidos, principalmente información de navegadores, credenciales, datos financieros y billeteras de criptomonedas. Se distribuyen a través de correos electrónicos de phishing y descargas maliciosas, y se comercializan en la Dark Web bajo el modelo de Malware-as-a-Service (MaaS).

La información robada por los infostealers es utilizada por los “Initial Access Brokers” (IABs) para obtener acceso inicial a redes corporativas, que luego revenden a otros ciberdelincuentes, incluyendo a los operadores de ransomware. Un dato alarmante revelado en el informe es que el 90% de las empresas que sufrieron una brecha de seguridad habían tenido previamente credenciales corporativas filtradas en un registro de infostealer. Esto subraya el papel crítico de estas piezas de código malicioso como puerta de entrada para ataques más graves.

El ecosistema de ransomware sigue evolucionando

El ransomware continuó siendo una de las amenazas más significativas para las empresas a nivel mundial en 2024. El informe destaca casos de pagos de rescate millonarios y el impacto devastador de ataques como el sufrido por Change Healthcare (que paralizó el procesamiento de seguros médicos en EE.UU., afectando a miles de pacientes y proveedores).

Sin embargo, el panorama del ransomware está en constante cambio. La presión sostenida de las fuerzas del orden y las disputas internas entre ciberdelincuentes llevaron a la caída de grupos dominantes como LockBit y ALPHV.

En este contexto, RansomHub emergió como un nuevo actor dominante, representando el 16% de los ataques de este tipo reportados en noviembre de 2024. Además, se observa una creciente tendencia hacia la extorsión basada en la exfiltración de datos, lo que permite a los atacantes evitar la fase de cifrado, que es más “ruidosa” y propensa a la detección. “El sector de la salud, que inicialmente parecía menos atacado por motivos éticos, se ha convertido en un objetivo prioritario para los ciberdelincuentes”, recordaba el directivo.

Ciberguerra en 2024: De ataques catastróficos a batallas continuas

El informe global analiza la evolución de la ciberguerra, señalando cómo ha pasado de la predicción de ataques catastróficos a una serie de batallas continuas en múltiples dominios. En lugar de un único golpe paralizante, los conflictos cibernéticos se caracterizan por erosionar la confianza, debilitar instituciones y difuminar las fronteras entre la esfera estatal y la civil.

Las operaciones de influencia, impulsadas por campañas de desinformación con IA, emergieron como un frente clave, dirigidas a elecciones, cohesión social y estabilidad geopolítica. Al mismo tiempo, el malware destructivo, los frentes de hacktivistas y el cibercrimen financiero sirven como herramientas de coerción y desestabilización. Grupos vinculados a China y Rusia continúan utilizando herramientas cibernéticas como parte de sus estrategias geopolíticas, centrándose en la infiltración persistente en infraestructuras críticas y el despliegue de malware destructivo respectivamente.

Complejidades de la nube y la amenaza a los dispositivos perimetrales

La creciente complejidad de la administración de la infraestructura en la nube añade una capa significativa de vulnerabilidad. Las malas configuraciones, la falta de controles de acceso robustos y las vulnerabilidades en entornos híbridos han llevado a importantes brechas de datos.

Por otro lado, los dispositivos perimetrales (edge devices), como routers, firewalls y otros equipos de consumo, se han convertido en un vector de acceso inicial cada vez más explotado. En 2024 se observó un aumento significativo de vulnerabilidades de día cero dirigidas a estos dispositivos, que a menudo carecen de soluciones de seguridad dedicadas y son difíciles de parchear sin interrumpir servicios críticos. Los atacantes los utilizan para establecer infraestructuras de anonimización (Operational Relay Boxes – ORBs) y para obtener acceso a redes internas.

Principales vectores de ataque

En cuanto a los vectores de ataque, el correo electrónico sigue siendo una vía principal, aunque se observa un cambio hacia el uso de archivos HTML y documentos PDF para evadir las defensas de seguridad. Los archivos comprimidos también son utilizados para ocultar cargas maliciosas. Los ataques entregados a través de la web, a menudo mediante descargas no deseadas y sitios web comprometidos, también están en aumento.

Los sectores más atacados a nivel global en 2024 fueron educación, gobierno y salud. Sin embargo, al analizar específicamente la extorsión por ransomware, el sector manufacturero emerge como el más impactado. En Iberia, los sectores más afectados por ciberataques en 2024 fueron educación y sanidad.

Vulnerabilidades de alto perfil en 2024

El informe destaca varias vulnerabilidades críticas que fueron ampliamente explotadas en 2024, incluyendo:

* PHP CGI Argument Injection (CVE-2024-4577): Una vulnerabilidad de inyección de comandos que afectó principalmente a sistemas Windows con Apache y PHP-CGI.

* Ivanti Command Injection (CVE-2024-21887): Una vulnerabilidad crítica en los gateways Ivanti Connect Secure y Policy Secure que permitió la ejecución remota de código.

* VMware ESXi Authentication Bypass (CVE-2024-37085): Una vulnerabilidad de omisión de autenticación en el hipervisor ESXi de VMware que fue explotada por operadores de ransomware.

El análisis de los datos de ataque revela que, si bien las vulnerabilidades recientes son explotadas rápidamente, los atacantes continúan dirigiendo sus esfuerzos hacia vulnerabilidades más antiguas en sistemas que permanecen sin parches.

Buenas perspectivas en respuesta a incidentes

Los datos recopilados por el equipo de respuesta a incidentes de Check Point (CPIRT) en 2024 muestras un progreso alentador en la detección temprana de amenazas. Por primera vez, las alertas de seguridad superaron las interrupciones del servicio como el principal desencadenante para contactar al equipo de respuesta a incidentes. Esto indica una mayor experiencia de los equipos de seguridad y avances en las tecnologías de detección y prevención. Las tácticas de ataque más comunes que activaron alertas de seguridad fueron la comunicación de Comando y Control (C2) y el Acceso a Credenciales. El ransomware siguió siendo el tipo de ataque más frecuente en los casos gestionados por el CPIRT.

Predicciones para la Industria en 2025

El informe global ofrece varias predicciones clave para la industria de la ciberseguridad en 2025:

* Las plataformas en la nube se convertirán en la columna vertebral de la ciberseguridad.

* Aumentarán los riesgos del uso indebido de la IA y las brechas de datos.

* Se intensificará el cibercrimen financiero impulsado por la IA.

* Crecerán los ataques a la cadena de suministro en proyectos de código abierto.

* Se producirá una descentralización de los ecosistemas de cibercrimen.

* Persistirá la creciente brecha de talento en ciberseguridad.

Las recomendaciones de Check Point para los CISOs

Basándose en los hallazgos de 2024, el informe ofrece una serie de recomendaciones clave para los CISOs con el objetivo de fortalecer las defensas y prevenir incidentes graves:

* Adoptar un enfoque de seguridad multicapa.

* Priorizar soluciones avanzadas de seguridad en la nube.

* Obtener una visibilidad de 360 grados en toda la superficie de ataque.

* Implementar un programa de gestión de vulnerabilidades y riesgos.

* Elegir un fabricante de seguridad de confianza.

* Optimizar las operaciones de seguridad.

* Centrarse en la resiliencia y la respuesta a incidentes.

* Fomentar la educación y concienciación de los usuarios.

Este informe global de Check Point Software para 2025 dibuja un panorama de ciberseguridad desafiante y en constante evolución. La creciente sofisticación de los ataques, impulsada por la inteligencia artificial, y la persistente amenaza del ransomware, ahora con nuevas tácticas, exigen una vigilancia continua y la adopción de estrategias de defensa proactivas y multicapa.

Tanto a nivel global como en la región ibérica, las organizaciones deben priorizar la seguridad en la nube, la gestión de vulnerabilidades y la concienciación de los usuarios para mitigar los riesgos y garantizar la continuidad de sus operaciones en un entorno digital cada vez más hostil. La colaboración y el intercambio de inteligencia se vuelven fundamentales en esta batalla continua contra las ciberamenazas.